Reseñas en Video

447 Sophos Intercept X: Next-Gen Endpoint Reseñas

Sentimiento General de la Reseña para Sophos Intercept X: Next-Gen Endpoint

Inicia sesión para ver el sentimiento de la revisión.

Lo que mas me gusta de Sofos Intercept X: Next-Gen Endpoint es su capacidad para detetar y neutralisar amenazas cibérneticas de manera proactiba, incluyendo tanto las conocidas como las nuevas o desconosidas. Utilisa intelijencia artifisial y tecnolohias avanzadas para brindar una protecsión solida y adaptable contra un amplio espectro de amenazas, lo que proporciona una tranquilidad invaluable en un entorno de seguridad en constante evolusión. Reseña recopilada por y alojada en G2.com.

Un aspecto a mejorar en Sofos Intercept X: Next-Gen Endpoint es la curba de aprendisaje inicial debido a la complegidad de su interfaz y opciones, lo que puede resultar abrumador para algunos usuarios menos técnicos. Simplificar la experiencia del usuario y ofrecer una guía mas clara para la configuración inicial podría facilitar la adopción de la solución. Reseña recopilada por y alojada en G2.com.

User-friendly interface.

Advanced Threat Protection providing robust protection against malware and ransomware.

Comprehensive Detection and Response With extended detection and response capabilities Reseña recopilada por y alojada en G2.com.

The agent can be resource-intensive, which may affect the performance of their devices.

The initial setup process can be challenging and may require assistance from technical support.

compatibility problems with Mac OS and other firewall.

The cost of the solution is high. Reseña recopilada por y alojada en G2.com.

Me gustaría destacar algunas características principales aquí: - Nuestras vidas diarias se han facilitado gracias a capacidades como Live Response y Live Discover bajo la capacidad de respuesta de detección de endpoints. La integración de terceros recientemente lanzada ha demostrado ser un salvavidas. - Nuestro equipo ahora puede trabajar en cualquier detección maliciosa y registrarlas en cuadernos utilizando la capacidad de investigación/casos. - La capacidad de bloquear valores SHA utilizando la funcionalidad de elementos bloqueados nos ha ayudado enormemente a abordar el problema de las sombras. Reseña recopilada por y alojada en G2.com.

Sería ideal tener acciones de respuesta para todas las integraciones de terceros disponibles con el producto, en lugar de solo unas pocas. -Es necesario un informe más refinado y detallado en la interfaz XDR/EDR para la detección. -Debería haber una opción para ejecutar consultas para detectar vulnerabilidades dependiendo del ID de CVE. Reseña recopilada por y alojada en G2.com.

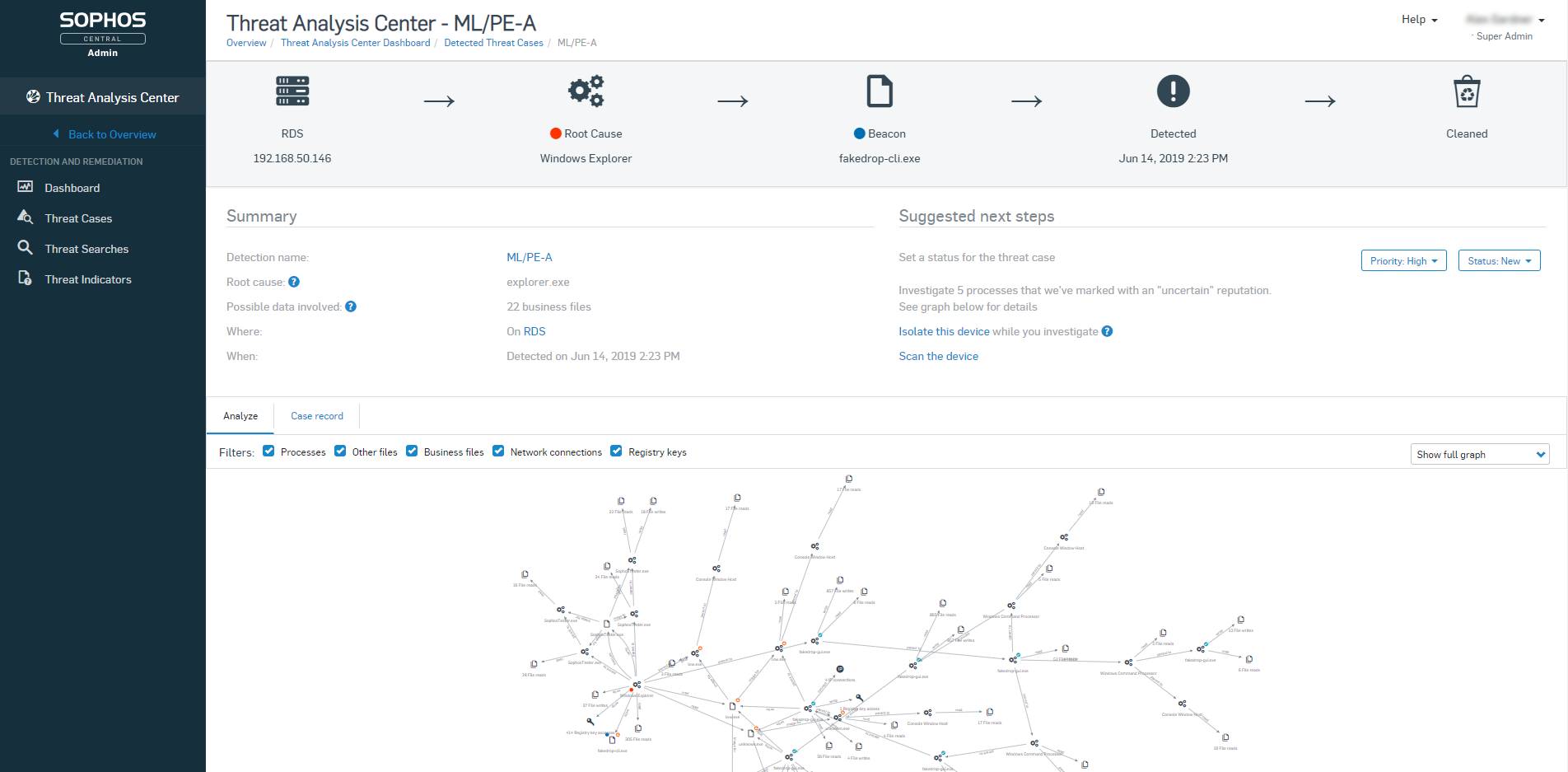

Me gustan sus características de EDR en que ofrece capacidades de EDR que permiten a nuestra organización buscar proactivamente amenazas, investigar incidentes de seguridad y responder a brechas de manera más efectiva. En segundo lugar, me gusta su Análisis de Causa Raíz, que nos ayuda a entender la causa raíz de los ataques y mejorar nuestra postura de seguridad. En general, aprecio su protección robusta contra una amplia gama de amenazas, su enfoque proactivo para la detección y respuesta a amenazas, y su facilidad de gestión a través de la administración centralizada. Reseña recopilada por y alojada en G2.com.

Una cosa es que su amplio conjunto de características y opciones de configuración en Intercept X puede ser abrumador para los usuarios que no están familiarizados con las soluciones de seguridad de endpoints. Puede requerir una curva de aprendizaje para que los administradores configuren y gestionen el producto de manera efectiva. Reseña recopilada por y alojada en G2.com.

Estamos completamente satisfechos con Sophos Endpoint Protection con Intercept X. Ha prevenido eficazmente los ataques de ransomware, incluidos LockBit, Ryuk y amenazas similares. Ha impedido consistentemente posibles violaciones de seguridad, demostrando ser nuestra defensa principal. A medida que el panorama de amenazas evoluciona, mantenemos la confianza en la capacidad de Sophos para proporcionar protección de primer nivel. Su dedicación al desarrollo de productos y mantenerse un paso por delante de los adversarios refuerza nuestra confianza en sus soluciones.

Su uso e implementación son fáciles de asimilar y el soporte al cliente es de una calidad extrema. La integración en los equipos que teníamos ha sido cómodo y llevadero. El uso en el día a día es de agradecer. Reseña recopilada por y alojada en G2.com.

Sophos es muy estricto con las aplicaciones potencialmente no deseadas (PUA). Sé que no debería tener este tipo de aplicaciones, pero me obliga a crear nuevas excepciones ya que en ocasiones son necesarias.

Por defecto, Sophos bloquea los proxies y los traductores, en un entorno en el que el inglés no es nuestro idioma principal, esto me obliga a crear excepciones para los usuarios.

Sophos no informa a los usuarios si se ha actualizado, por lo que no son conscientes de que tienen un antivirus instalado. Reseña recopilada por y alojada en G2.com.

Detección de Tráfico: Preanaliza todo el tráfico HTTP y HTTPS en su negocio y monitorea el tráfico sospechoso. Detiene el tráfico cuando detecta una amenaza.

Control de Acceso Web: Permite controlar el acceso amenazante o innecesario por parte del personal en el negocio.

Control de Aplicaciones: Puede controlar las aplicaciones utilizadas.

Control de Dispositivos: Permite el control de dispositivos portátiles (USB, disco externo, DVD) utilizados o que puedan ser utilizados en el negocio.

Prevención de Fugas de Datos (DLP): Prevención de pérdida de datos utilizando políticas definidas centralmente.

Consola de Gestión Centralizada y Amigable para el Usuario

Sincronización automática con el firewall

Control de productos de seguridad de endpoints de terceros Reseña recopilada por y alojada en G2.com.

Número uno en el mundo. No hay ninguna característica que no me guste. Reseña recopilada por y alojada en G2.com.

Intercept X nos da tranquilidad de que nuestros puntos finales están siendo protegidos en tiempo real de ataques de ransomware (el miedo a los cuales es el tipo de cosa que mantiene despierto a un administrador de TI por la noche).

Es importante que tanto las detecciones de firmas como los escaneos heurísticos se utilicen para proteger a los usuarios de las amenazas más recientes y permitir la recuperación de archivos si se detecta una encriptación no autorizada.

El despliegue y la gestión de los puntos finales es particularmente fácil e intuitivo también, ya que el software de Endpoint se puede configurar e instalar desde la nube a través de Sophos Central (que usamos constantemente). Podemos investigar y responder fácilmente a las amenazas, configurar excepciones de filtrado web y actualizar los horarios de escaneo. El software de Endpoint también se integra bien y proporciona datos útiles para usar con nuestro hardware de Sophos Firewall también.

Cuando ocurren problemas, el soporte de Sophos también responde rápidamente y es eficiente. Reseña recopilada por y alojada en G2.com.

Intercept X tiene un uso de memoria relativamente grande en los dispositivos Endpoint y puede consumir algunos ciclos de CPU, lo cual es notable cuando se ejecuta en hardware más antiguo. Reseña recopilada por y alojada en G2.com.

Primero, se integra bien con el otro software que usamos. Hemos tenido muy pocos problemas con que interfiera con las personas haciendo su trabajo, como hemos tenido con Symantec. La gestión basada en la nube es muy intuitiva. Realmente puedes profundizar en cualquier problema con la parte XDR del programa. Las capacidades de búsqueda de amenazas son realmente impresionantes pero difíciles de usar. He encontrado que Intercept X detiene la mayoría de los problemas, como las personas siguiendo enlaces malos en sitios web. Intercept X es muy fácil de implementar. Reseña recopilada por y alojada en G2.com.

El XDR es impresionante, pero no es algo que puedas usar de vez en cuando y poder hacer mucho con él. Ofrecen cursos en línea gratuitos, pero honestamente creo que el curso estaba más orientado a que compres el MDR (Respuesta de Detección Gestionada) al mostrarte lo complejo que es, en lugar de mostrarte cómo usarlo. Reseña recopilada por y alojada en G2.com.

Sophos Intercept X Next-Gen Endpoint viene con características impresionantes como el bloqueo, permitiendo a los administradores de sistemas revisar minuciosamente las actividades del servidor antes de la ejecución. Destaca en el escaneo en tiempo real, proporciona una personalización de políticas en profundidad y se destaca con sus robustas características de informes y registros. Manejar este producto no requiere habilidades avanzadas. Se implementó sin ningún problema, se encontró muy fácil de usar y el soporte fue bueno por parte de Sophos. Ahora se está utilizando en todas nuestras sucursales.

Cuando adquirí Sophos Intercept X hace algunos años, tenía reservas. Estaba explorando opciones con Trend Micro y otros proveedores, anticipando un posible cambio en caso de que surgieran problemas. Sin embargo, Sophos Intercept X ha demostrado ser un producto confiable y sobresaliente, ofreciendo tranquilidad para mí y mi equipo en todas las sucursales. Reseña recopilada por y alojada en G2.com.

A veces la función de caché de la consola principal no funciona. Uno tiene que actualizar desde internet. Reseña recopilada por y alojada en G2.com.

Valoro el enfoque de no intervención para la protección proporcionado por Sophos. Me libera tiempo. Los informes automatizados ofrecen una visibilidad clara del estado de salud del sistema, desde amenazas en PC hasta el cumplimiento general de políticas. Confío en que Sophos detecte y/o se aísle automáticamente en caso de una amenaza. Las revisiones anuales de cuentas proporcionadas por Sophos son una gran guía para mantenernos en el camino correcto. Reseña recopilada por y alojada en G2.com.

La integración de AD no elimina automáticamente los objetos eliminados en AD de la consola de Sophos. Es una integración unidireccional. Reseña recopilada por y alojada en G2.com.