Sophos Intercept X Next-Gen Endpoint vem com recursos impressionantes, como lockdown, capacitando os administradores de sistemas a revisar minuciosamente as atividades do servidor antes da execução. Ele se destaca na varredura em tempo real, oferece personalização de políticas em profundidade e se sobressai com seus recursos robustos de relatórios e registros. Lidar com este produto não exige habilidades avançadas. Foi implementado sem qualquer problema, considerado muito amigável ao usuário e o suporte da Sophos foi bom. Agora está sendo usado em todas as nossas filiais.

Quando adquiri o Sophos Intercept X alguns anos atrás, tinha reservas. Estava explorando opções com a Trend Micro e outros fornecedores, antecipando uma possível mudança caso surgissem problemas. No entanto, o Sophos Intercept X provou ser um produto confiável e excepcional, oferecendo tranquilidade para mim e minha equipe em todas as filiais. Análise coletada por e hospedada no G2.com.

Às vezes, o recurso de cache do console principal não funciona. É necessário atualizar a partir da internet. Análise coletada por e hospedada no G2.com.

Avaliações em Vídeo

446 de 447 Avaliações Totais para Sophos Intercept X: Next-Gen Endpoint

Sentimento Geral da Revisão para Sophos Intercept X: Next-Gen Endpoint

Entre para ver o sentimento das avaliações.

O que mais gosto do Sofos Intercept X: Next-Gen Endpoint é sua capacidade de detectar e neutralizar ameaças cibernéticas de maneira proativa, incluindo tanto as conhecidas quanto as novas ou desconhecidas. Utiliza inteligência artificial e tecnologias avançadas para oferecer uma proteção sólida e adaptável contra um amplo espectro de ameaças, o que proporciona uma tranquilidade inestimável em um ambiente de segurança em constante evolução. Análise coletada por e hospedada no G2.com.

Um aspecto a melhorar no Sofos Intercept X: Next-Gen Endpoint é a curva de aprendizado inicial devido à complexidade de sua interface e opções, o que pode resultar avassalador para alguns usuários menos técnicos. Simplificar a experiência do usuário e oferecer um guia mais claro para a configuração inicial poderia facilitar a adoção da solução. Análise coletada por e hospedada no G2.com.

User-friendly interface.

Advanced Threat Protection providing robust protection against malware and ransomware.

Comprehensive Detection and Response With extended detection and response capabilities Análise coletada por e hospedada no G2.com.

The agent can be resource-intensive, which may affect the performance of their devices.

The initial setup process can be challenging and may require assistance from technical support.

compatibility problems with Mac OS and other firewall.

The cost of the solution is high. Análise coletada por e hospedada no G2.com.

Gostaria de destacar algumas características principais aqui: - Nossas vidas diárias foram facilitadas por capacidades como Resposta ao Vivo e Descoberta ao Vivo sob a capacidade de resposta à detecção de endpoint. A integração de terceiros lançada recentemente provou ser um salva-vidas. - Nossa equipe agora pode trabalhar em qualquer detecção maliciosa e registrá-las em cadernos usando a capacidade de investigação/casos. - A capacidade de bloquear valores SHA usando a funcionalidade de itens bloqueados nos ajudou muito a resolver o problema de sombra. Análise coletada por e hospedada no G2.com.

Seria ideal ter ações de resposta para todas as integrações de terceiros disponíveis com o produto, em vez de apenas algumas. - Relatórios mais refinados e detalhados na interface XDR/EDR são necessários para a detecção. - Deveria haver uma opção para executar consultas para detectar vulnerabilidades dependendo do ID CVE. Análise coletada por e hospedada no G2.com.

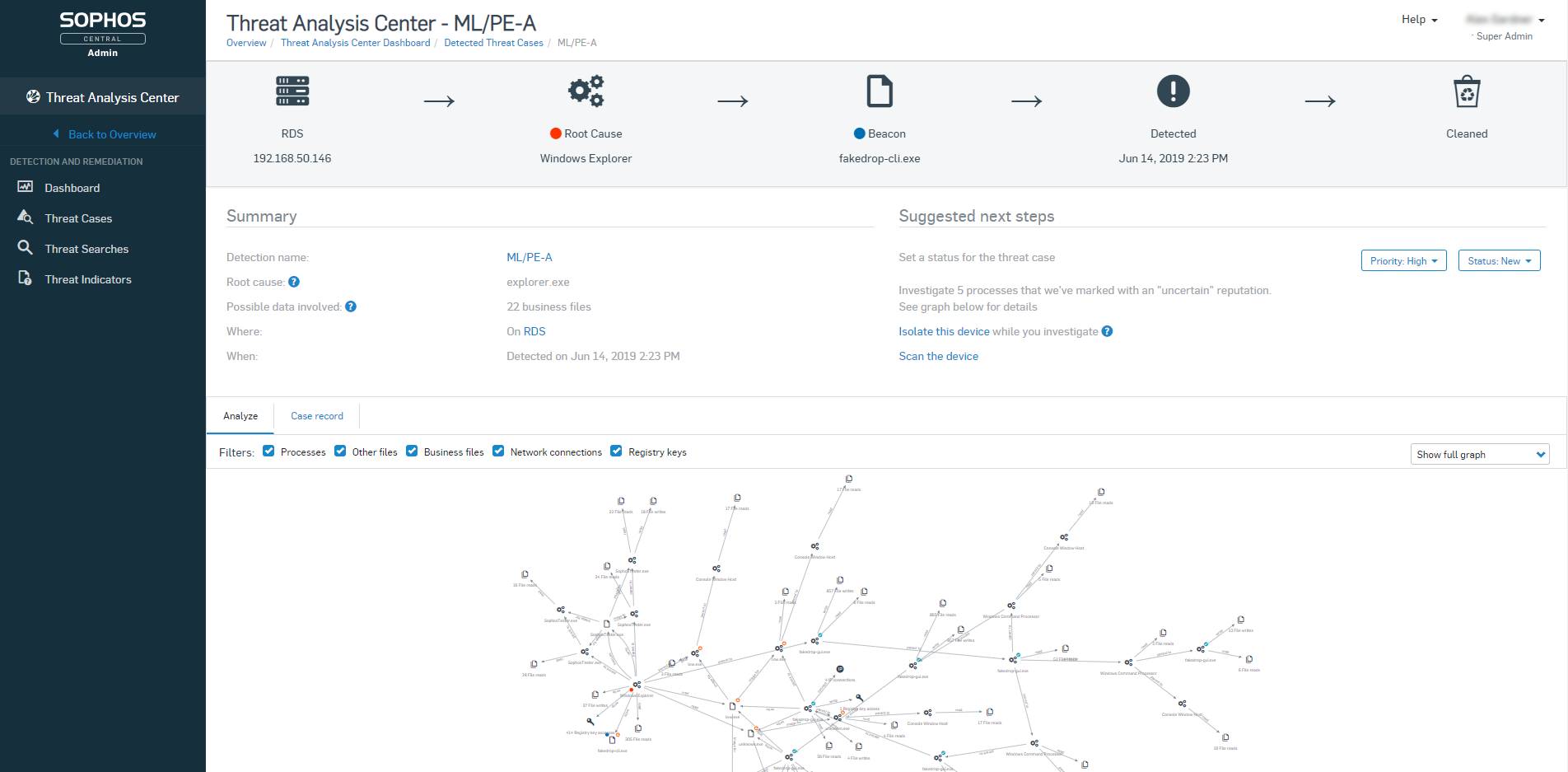

Gosto dos seus recursos de EDR, pois oferece capacidades de EDR que permitem à nossa organização caçar proativamente ameaças, investigar incidentes de segurança e responder a violações de forma mais eficaz. Em segundo lugar, gosto da sua Análise de Causa Raiz, que nos ajuda a entender a causa raiz dos ataques e melhorar nossa postura de segurança. No geral, aprecio sua proteção robusta contra uma ampla gama de ameaças, sua abordagem proativa à detecção e resposta a ameaças, e sua facilidade de gerenciamento através de administração centralizada. Análise coletada por e hospedada no G2.com.

Uma coisa é que seu conjunto de recursos extensivo e opções de configuração no Intercept X podem ser avassaladores para usuários que não estão familiarizados com soluções de segurança de endpoint. Pode exigir uma curva de aprendizado para que os administradores configurem e gerenciem o produto de forma eficaz. Análise coletada por e hospedada no G2.com.

Estamos completamente satisfeitos com o Sophos Endpoint Protection com Intercept X. Preveniu eficazmente os ataques de ransomware, incluindo LockBit, Ryuk e ameaças semelhantes. Impediu consistentemente possíveis violações de segurança, demonstrando ser nossa defesa principal. À medida que o panorama de ameaças evolui, mantemos a confiança na capacidade da Sophos para fornecer proteção de primeira linha. Sua dedicação ao desenvolvimento de produtos e em se manter um passo à frente dos adversários reforça nossa confiança em suas soluções. Seu uso e implementação são fáceis de assimilar e o suporte ao cliente é de uma qualidade extrema. A integração nas equipes que tínhamos foi confortável e tranquila. O uso no dia a dia é de agradecer. Análise coletada por e hospedada no G2.com.

Sophos é muito rigoroso com as aplicações potencialmente indesejadas (PUA). Sei que não deveria ter este tipo de aplicações, mas sou obrigado a criar novas exceções já que em ocasiões são necessárias.

Por padrão, Sophos bloqueia os proxies e os tradutores, em um ambiente em que o inglês não é nosso idioma principal, isso me obriga a criar exceções para os usuários.

Sophos não informa aos usuários se foi atualizado, por isso não estão cientes de que têm um antivírus instalado. Análise coletada por e hospedada no G2.com.

Detecção de Tráfego: Pré-analisa todo o tráfego HTTP e HTTPS em sua empresa e monitora o tráfego suspeito. Ele para o tráfego quando detecta uma ameaça.

Controle de Acesso à Web: Permite controlar o acesso ameaçador ou desnecessário por parte do pessoal na empresa.

Controle de Aplicações: Pode controlar as aplicações utilizadas.

Controle de Dispositivos: Permite o controle de dispositivos portáteis (USB, disco externo, DVD) usados ou que possam ser usados na empresa.

Prevenção de Vazamento de Dados (DLP): Prevenção de perda de dados usando políticas definidas centralmente.

Console de Gerenciamento Centralizado e Amigável

Sincronização automática com firewall

Controle de produtos de segurança de endpoint de terceiros Análise coletada por e hospedada no G2.com.

Número um no mundo. Não há característica de que eu não goste. Análise coletada por e hospedada no G2.com.

Intercept X nos dá tranquilidade de que nossos endpoints estão sendo protegidos em tempo real contra ataques de ransomware (o medo dos quais é o tipo de coisa que mantém um administrador de TI acordado à noite).

Importante, tanto as detecções por assinatura quanto as varreduras heurísticas são utilizadas para proteger os usuários das ameaças mais recentes e permitir a recuperação de arquivos se uma criptografia não autorizada for detectada.

A implantação e o gerenciamento de endpoints são particularmente fáceis e intuitivos também, pois o software Endpoint pode ser configurado e instalado a partir da nuvem através do Sophos Central (que usamos constantemente). Podemos investigar e responder facilmente a ameaças, configurar exceções de filtragem da web e atualizar/agendar varreduras. O software Endpoint também se integra bem e fornece dados úteis para uso com nosso hardware Sophos Firewall.

Quando ocorrem problemas, o suporte da Sophos também é rápido em responder e eficiente. Análise coletada por e hospedada no G2.com.

Intercept X tem um consumo de memória relativamente grande nos dispositivos Endpoint e pode consumir alguns ciclos de CPU, o que é perceptível quando executado em hardware mais antigo. Análise coletada por e hospedada no G2.com.

Primeiro, ele se integra bem com o outro software que usamos. Tivemos muito poucos problemas com ele interferindo no trabalho das pessoas, como tivemos com a Symantec. O gerenciamento baseado em nuvem é muito intuitivo. Você pode realmente se aprofundar em qualquer problema com a parte XDR do programa. As capacidades de caça a ameaças são realmente impressionantes, mas difíceis de usar. Descobri que o Intercept X impede que a maioria dos problemas, como pessoas seguindo links ruins em sites, aconteçam. O Intercept X é muito fácil de implantar. Análise coletada por e hospedada no G2.com.

O XDR é impressionante, mas não é algo que você pode usar de vez em quando e ser capaz de fazer muito com ele. Eles oferecem cursos online gratuitos, mas, honestamente, acho que o curso foi mais voltado para fazer você comprar o MDR (Resposta de Detecção Gerenciada) ao mostrar o quão complexo é, em vez de mostrar como usá-lo. Análise coletada por e hospedada no G2.com.

Eu valorizo a abordagem de proteção sem intervenção direta fornecida pela Sophos. Isso libera meu tempo. Os relatórios automatizados oferecem uma visibilidade clara da saúde do patrimônio, desde ameaças em PCs até a conformidade geral com as políticas. Confio na Sophos para detectar e/ou se auto-isolar em caso de uma ameaça. As revisões anuais de contas fornecidas pela Sophos são uma ótima orientação para nos manter no caminho certo. Análise coletada por e hospedada no G2.com.

A integração do AD não remove automaticamente objetos excluídos no AD do console Sophos. É uma integração unidirecional. Análise coletada por e hospedada no G2.com.

Intercept X inclui o CryptoGuard, um recurso de detecção comportamental específico para ransomware que impede o ransomware de criptografar arquivos e dados. As capacidades de filtragem da web permitem bloquear o acesso a sites maliciosos ou indesejados. O Sophos Central é um console de gerenciamento baseado em nuvem que permite gerenciar todos os seus produtos Sophos a partir de um único painel. Análise coletada por e hospedada no G2.com.

Intensivo em recursos, especialmente durante verificações e atualizações, o que pode impactar o desempenho de dispositivos mais antigos. Capacidades de relatório limitadas, pode dificultar o rastreamento e a análise de eventos e incidentes de segurança. Caro para pequenas organizações e startups. Análise coletada por e hospedada no G2.com.