Principais Alternativas de FireEye Endpoint Security Mais Bem Avaliadas

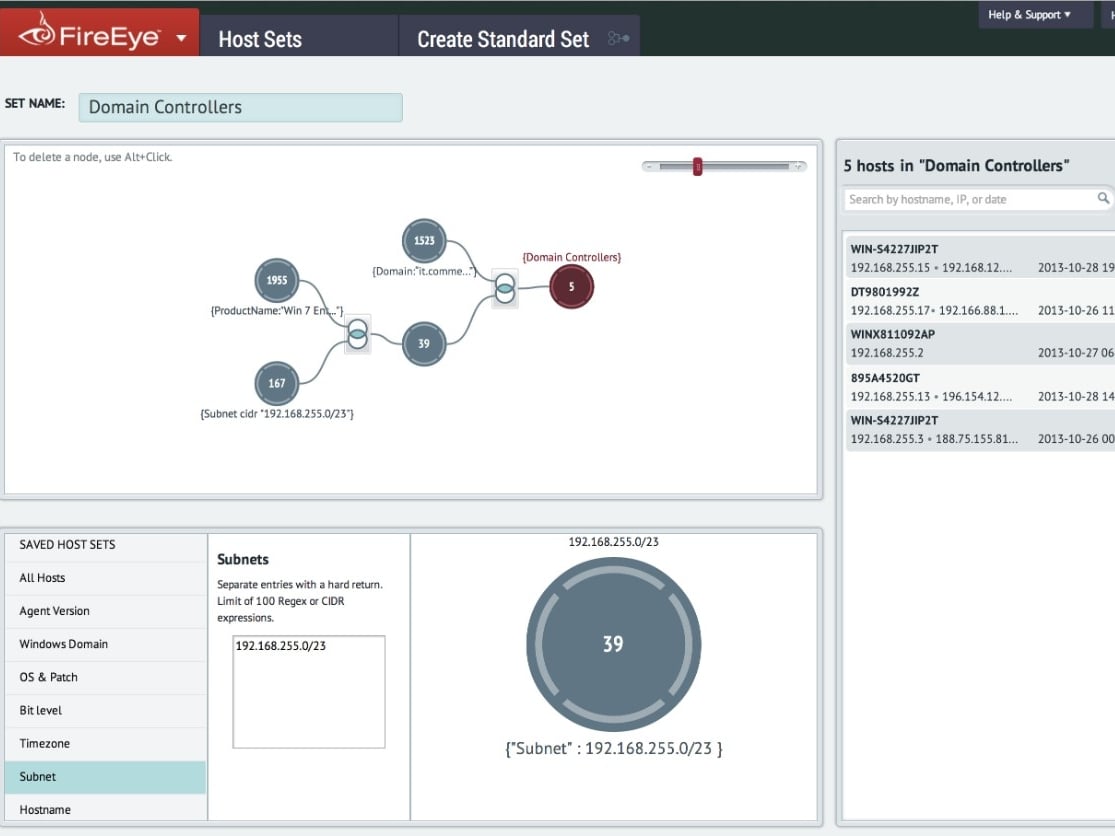

FireEye endpoint security é um produto incrível para resposta a incidentes em endpoints. A capacidade de extrair memória, analisar arquivos, recuperar informações de processos e disco, etc., é a melhor disponível. Eles têm uma excelente equipe de suporte, e o produto é fácil de usar e configurar. Análise coletada por e hospedada no G2.com.

Suporte disponível mais cedo para clientes do leste Análise coletada por e hospedada no G2.com.

20 de 21 Avaliações Totais para FireEye Endpoint Security

Sentimento Geral da Revisão para FireEye Endpoint Security

Entre para ver o sentimento das avaliações.

- Visibilidade total de todos os endpoints da minha empresa

- Capacidade de conter diretamente qualquer endpoint que possa ter sido comprometido

- Capacidade de alimentá-lo com fontes de inteligência externa e integrar com serviços MDR

- Atualização automática do agente a partir do console

- Capacidade de realizar uma análise forense sob demanda de qualquer endpoint na minha empresa. Análise coletada por e hospedada no G2.com.

Alguns falsos positivos às vezes ocorrem, embora seja fácil ajustar as regras para evitar mais falsos positivos. Análise coletada por e hospedada no G2.com.

Gestão simplificada como a solução oferece uma interface de usuário amigável. Também oferece um recurso de gerenciamento de console único que ajuda a empresa a otimizar sua segurança de endpoint e reduzir custos. Análise coletada por e hospedada no G2.com.

O tempo de resposta a incidentes é atrasado se o evento não for relatado a tempo. A solução depende da disponibilidade da rede e da largura de banda que estão consumindo. Análise coletada por e hospedada no G2.com.

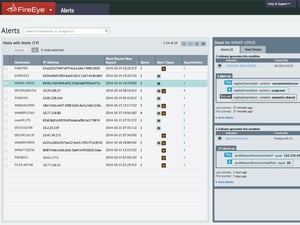

Tem muito menos falsos positivos e o relacionamento pai-filho do processo torna fácil investigar as detecções. Análise coletada por e hospedada no G2.com.

O atendimento ao cliente é ruim e sinto que o produto é um pouco caro. Análise coletada por e hospedada no G2.com.

FES (API) permite aos usuários automatizar muitas ações e integrar SIEM e outros produtos de alerta/ação. Análise coletada por e hospedada no G2.com.

portal de aprendizagem e documentação podem ser melhorados. Análise coletada por e hospedada no G2.com.

Fireeye Hx e Fireeye NX serão implantados para proteger a rede. Análise coletada por e hospedada no G2.com.

sem grandes desgostos, mas as políticas precisam ser atualizadas em nível avançado Análise coletada por e hospedada no G2.com.

O que achei mais útil é que o FireEye fornece inteligência acionável. É mais um produto de detecção e resposta de endpoint em vez de um produto típico de antivírus que está lá para bloquear tudo desconhecido no seu ambiente. Tem sido fantástico na coleta de dados e em fornecer os tipos certos de informações que permitem aos administradores de sistema a capacidade de aprofundar-se na análise forense de cada alerta para determinar o melhor curso de ação a seguir. Análise coletada por e hospedada no G2.com.

Até recentemente, não havia a opção de ter uma GUI de qualquer tipo no endpoint. Outro ponto problemático é que, se um computador estiver contido, ele exibirá uma tela de "computador está contido" na janela do navegador, mas faz isso apenas uma vez. A maioria dos nossos usuários fecha rapidamente a janela e, como não aparece novamente, não sabe por que suas máquinas não conseguem se conectar à internet. Análise coletada por e hospedada no G2.com.

O FireEye Endpoint Security é valioso para garantir os dados mais eficazes na organização. O software de segurança de endpoint FireEye é um tipo de software que fornece sistemas de monitoramento contínuo para qualquer organização. O software de segurança de endpoint FireEye também oferece ferramentas que ajudam a eliminar várias ameaças, como vírus e rootkits, entre outras. O software de segurança de endpoint FireEye também é usado para monitorar a ameaça abrangente contra qualquer organização ou fazendas de negócios e é útil nas informações únicas e significativas que são armazenadas em um endpoint, protegendo as empresas contra criminosos digitais que podem danificar informações pessoais e segredos das empresas. Análise coletada por e hospedada no G2.com.

A programação de segurança de endpoint FireEye não pode ser introduzida em dispositivos Android e iOS, o que é uma desvantagem deste produto. Não realizando programação multitarefa, no entanto, pode fazer uma resposta rápida na tarefa dada. Análise coletada por e hospedada no G2.com.

FireEye Endpoint Security é um sistema de segurança de endpoint para nossa empresa e não só protege as informações, mas também protege o sistema contra ameaças cibernéticas. Este aplicativo opera junto com outras campanhas para proteger dados e pastas. Assim, tudo está seguro e com proteção de alto nível, ao aplicar este aplicativo, porque nada pode comprometer sua poderosa rede durante a limpeza do sistema. FireEye pode capturar arquivos incomuns e prender esses arquivos para removê-los do sistema. Análise coletada por e hospedada no G2.com.

Este software é um antivírus e pode desacelerar o sistema até certo ponto, então, ele fornece segurança com alguma interferência no sistema operacional. Além disso, nesse ponto deve haver uma boa rede para fazer o upload do software porque sua instalação é muito importante para seu funcionamento adequado. Análise coletada por e hospedada no G2.com.

FireEye Endpoint Security é um aplicativo antivírus para encontrar qualquer coisa incomum no sistema e fornecer proteção contra esses culpados. Este software não é apenas útil na entrega do plano de fundo, mas também manipula o sistema para gerenciar e executar as melhores soluções para remover os vírus do sistema. Um gerenciamento poderoso é planejado por esta ferramenta, e tudo vem em colaboração com a demanda do sistema. Este aplicativo é altamente seguro para detectar análises de comportamento e encontrar ameaças para resolver. Análise coletada por e hospedada no G2.com.

Este aplicativo pode detectar o vetor único, mas não consegue identificar o grupo de vírus que entra no sistema, então este aplicativo precisa ser atualizado para mostrar algumas abordagens mais recentes. A senha deve ser segura e protegida de outras pessoas, então evite compartilhar a senha e preserve os arquivos no armazenamento em nuvem. Estabeleça uma boa conexão com a internet para realizar o trabalho. Análise coletada por e hospedada no G2.com.