O que é provisionamento?

Provisionamento é o processo de configurar e entregar recursos, serviços ou funcionalidades para indivíduos ou sistemas. Envolve reunir e implementar a infraestrutura ou partes necessárias para uma tarefa ou função específica.

O provisionamento ocorre em vários contextos, incluindo administração de redes, telecomunicações e computação em nuvem. É um termo frequentemente usado na indústria de tecnologia da informação (TI) que descreve a distribuição e configuração de recursos computacionais, como servidores, armazenamento, hardware de rede, software e aplicativos.

Requer que as empresas estabeleçam configurações de software, contas de usuário e privilégios de acesso e, em seguida, implantem e configurem esses recursos para atender a necessidades específicas. A construção pode ser manual ou automatizada com a ajuda de software de provisionamento de usuários.

Tipos de provisionamento

O provisionamento é fundamental na gestão de governança em recursos de TI. As organizações podem utilizar vários tipos.

- Provisionamento de servidor envolve a instalação e configuração de software, configuração de hardware físico ou virtual e conexão com componentes de armazenamento, rede e middleware.

- Provisionamento em nuvem cria uma infraestrutura fundamental para o ambiente de nuvem de uma empresa. Uma vez que os elementos de rede e serviços são instalados e a infraestrutura de nuvem é configurada, o provisionamento ajuda a disponibilizar recursos e serviços dentro da nuvem.

- Provisionamento de usuários concentra-se na gestão de identidades. Concede aos usuários acesso a serviços e aplicativos corporativos com base em suas permissões e necessidades.

- Provisionamento de rede auxilia usuários com dispositivos configurados como roteadores, switches e firewalls. Também aloca endereços IP, realiza verificações de saúde e coleta informações necessárias para os usuários. Em telecomunicações, o provisionamento de rede refere-se à oferta de serviços de telecomunicações.

- Provisionamento de serviços envolve a configuração de serviços dependentes de TI para usuários finais e a manutenção de dados relevantes. Por exemplo, o sistema dá ao novo funcionário acesso à plataforma de software como serviço, acesso de login e outros privilégios de sistema de acordo com seu papel.

Benefícios do provisionamento

As organizações devem garantir que os funcionários corretos tenham acesso a aplicativos e infraestrutura adequados para colher benefícios e evitar ameaças à segurança. Abaixo estão algumas das vantagens de usar o provisionamento.

- Melhor segurança. O provisionamento eficaz protege os privilégios dos usuários e protege informações sensíveis contra ameaças de dados. Os administradores podem definir permissões de usuário sem acesso direto a qualquer informação privada deles, o que melhora a postura geral de segurança da empresa. Mesmo se um funcionário quiser mudar suas senhas, o provisionamento facilita e simplifica o suporte.

- Aplicação de regulamentações. Um bom provisionamento de TI melhora a segurança ao trabalhar para aplicar a conformidade regulatória em toda a organização. Garante que os padrões essenciais sejam compreendidos e seguidos.

- Maior produtividade. Como o provisionamento lida com a gestão de credenciais e identidades de usuários, reduz procedimentos demorados e ineficazes para lidar com senhas de aplicativos individuais e outras dificuldades. Isso significa melhor produtividade dos funcionários.

- Administração centrada no usuário. O provisionamento permite que os administradores centralizem a gestão de contas de aplicativos de usuários. Provisionar várias contas na infraestrutura da empresa e atualizar automaticamente as mudanças de credenciais de aplicativos facilita o trabalho dos administradores.

- Retorno sobre o investimento (ROI) aprimorado. A gestão de contas de usuário costumava exigir muito tempo e compromisso financeiro. O provisionamento ajuda as empresas a reduzir essas despesas, recuperando rapidamente seu investimento e transformando a gestão de contas em um ativo crucial.

Melhores práticas para provisionamento

O provisionamento automatizado é um método eficaz para gerenciar o ciclo de vida e identidades de usuários. Seguir algumas práticas essenciais garantirá uma postura de segurança robusta.

- Automatize. Automatizar sempre que possível significa reduzir o risco de imprecisões e ameaças ou problemas de segurança. Isso ajuda nos processos de integração e desligamento. O provisionamento e desprovisionamento automatizados permitem uma transferência segura e tranquila sempre que um funcionário é contratado, deixa uma organização ou é designado para uma nova ferramenta.

- Desprovisione. Remova qualquer acesso assim que um funcionário deixar a organização. O acesso não autorizado pode resultar em perda de dados ou outras violações de segurança.

- Camada de segurança. Dê mais poder aos administradores de TI e recursos humanos com controle sobre funções, acesso e políticas de segurança. Definir políticas adicionais significa que esses administradores podem melhorar e proteger aplicativos e permissões para uma melhor proteção de acesso ao sistema.

- Monitore. Os sistemas permanecem seguros enquanto os usuários do sistema não tirarem proveito indevido dele. O provisionamento permite que os administradores do sistema analisem o status dos funcionários e seu acesso. Acompanhamento garante que nenhum indivíduo tenha mais privilégios do que o necessário e que não existam contas para usuários desativados.

- Adote o single sign-on (SSO). Os sistemas de provisionamento de usuários podem ser conectados com SSO do mesmo fornecedor. Isso economiza muito tempo humano e erros e promove a segurança.

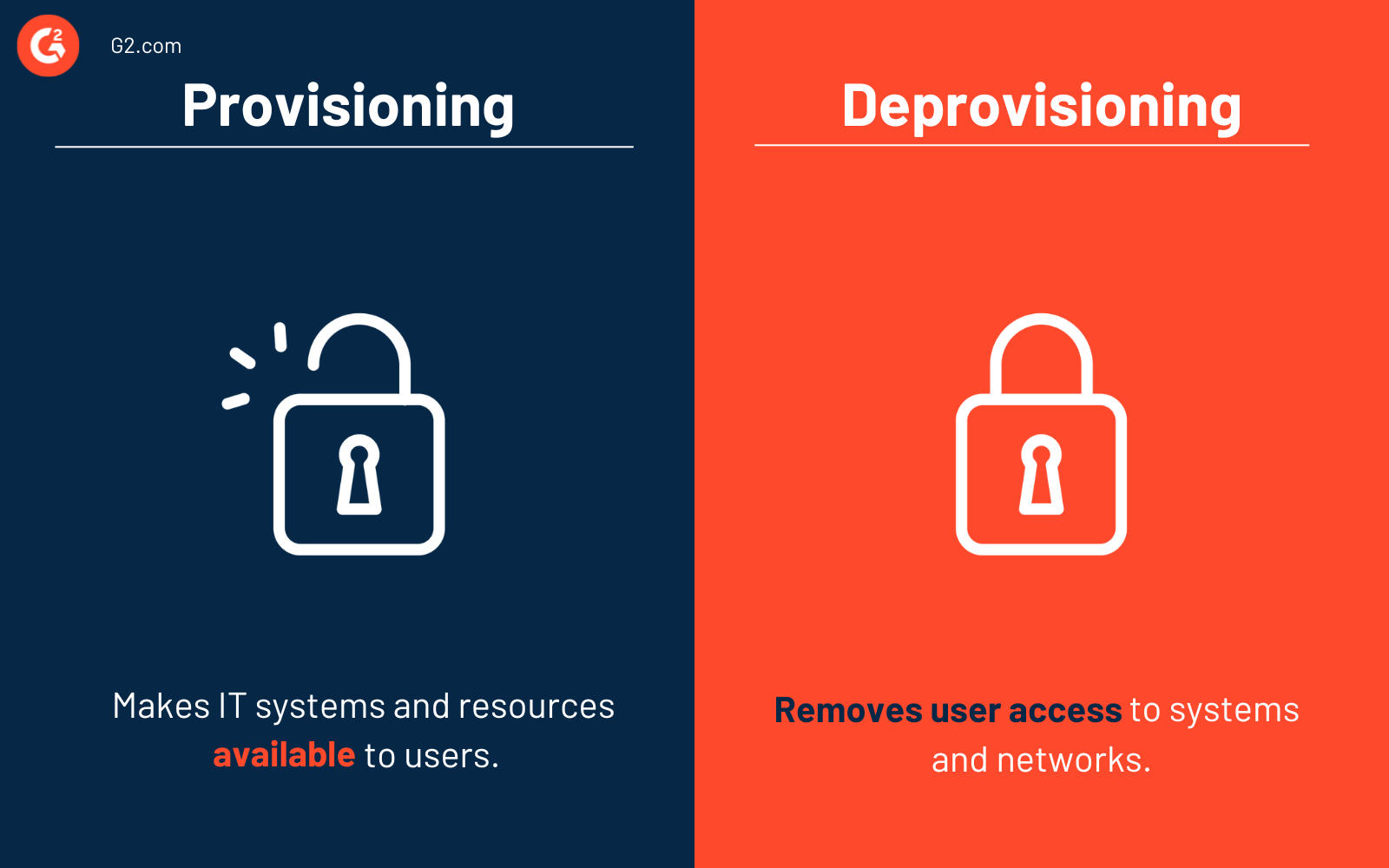

Provisionamento vs. desprovisionamento

Alguns podem confundir provisionamento e desprovisionamento, mas os dois têm diferenças fundamentais.

Provisionamento torna sistemas e recursos de TI disponíveis para os usuários. Desprovisionamento, por outro lado, remove o acesso do usuário a sistemas e redes. Tanto o provisionamento quanto o desprovisionamento são etapas vitais na segurança de sistemas e aplicativos de TI.

Qualquer organização que planeje avançar sua postura de segurança deve planejar um provisionamento e desprovisionamento de usuários automatizado eficaz. Ambos são uma parte importante do ciclo de vida do funcionário.

Saiba mais sobre gestão de identidade e acesso (IAM) para cuidar das permissões de acesso e provar conformidade em escala.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.