Avis sur 253 RapidFire Tools

Sentiment de l'avis global pour RapidFire Tools

Connectez-vous pour consulter les sentiments des avis.

VulScan does exactly what it says it does - finds vulnerabilities. However, unlike other products I have used, it does not allow for rescanning and removing those vulnerabilities on demand. You have to wait for a full month for resolved vulnerabilities to fall off of your list. I have used a competitor product and can scan individual machines to verify the vulnerability is removed. Avis collecté par et hébergé sur G2.com.

The thing I dislike the most is the reporting. There is no way for me to see what vulnerabilities have been remediated on demand. Avis collecté par et hébergé sur G2.com.

It has loads and loads of standards that you can assign and use.

The question interface has keyboard shortcuts making it easier to fill in. Avis collecté par et hébergé sur G2.com.

Not very intuative. Reports are mediocre and a bit basic.

Takes forever to fill in. Not very intuative.

Steep learning curve for not much benefit. Avis collecté par et hébergé sur G2.com.

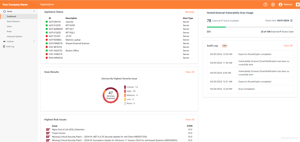

Profondeur des rapports, modélisation des résultats, vues du tableau de bord Avis collecté par et hébergé sur G2.com.

complexité de la configuration virtuelle. (pour la distribution sur site) Avis collecté par et hébergé sur G2.com.

Il a de nombreuses fonctionnalités et options pour aider à recueillir des informations sur nos environnements clients. Avis collecté par et hébergé sur G2.com.

C'est complexe, nécessite des compétences en informatique, et il y a beaucoup de paramètres auxquels s'habituer. Avis collecté par et hébergé sur G2.com.

Network Detective Pro is highly valued for its comprehensive reporting on network performance, security, and compliance. it's a powerful tool for proactive network management and optimization. Avis collecté par et hébergé sur G2.com.

I noticed the cost to be on the higher side, especially for small businesses or those just starting out with network monitoring. Not a tool designed for systems outside the windows scope such as macs. Avis collecté par et hébergé sur G2.com.

Great for collecting detailed information on the infrastructure, including servers, network components, and clients.

Integration with Microsoft Azure and Office 365 is spot on. Avis collecté par et hébergé sur G2.com.

The agentless inventory process requires a lot of configuration, including configuring services and ports for communication.

Doesn't give enough information on the network topology or configuration, including firewalls and security devices.

The reports customization feature needs improvement to make it easier to use. Avis collecté par et hébergé sur G2.com.

As an IT professional, this is one of the best vulnerability scanning platforms available, there are many features, and the ease of use is good. Support is also good they help instantly. We use this monthly with all our customers to identify any weak points. Avis collecté par et hébergé sur G2.com.

Nothing, to be honest, they can uplift the UI a little. Implementation can be easier. Integration can be better Avis collecté par et hébergé sur G2.com.

Didn't really like it, it was just rebranded OpenVas, but with out the flexability of running it yourself.

I guess it was easier to schedule? Avis collecté par et hébergé sur G2.com.

Old and clunky. Had to run your own infrastructure.

Reports hard to customise.

Scanning was restrictive.

Support really slow. Like months to reply slow.

Not easy to use, setup or configure.

Other products make it look dated. Avis collecté par et hébergé sur G2.com.

Cyber Hawk est une application de cybersécurité de premier ordre qui offre une suite complète de fonctionnalités pour protéger vos actifs numériques. Ce que j'aime le plus à propos de Cyber Hawk, ce sont ses capacités robustes de détection des menaces. Elle surveille en continu toute activité suspecte et alerte rapidement les utilisateurs, assurant une défense proactive contre les menaces potentielles. Avis collecté par et hébergé sur G2.com.

Consommation de ressources : Selon ses fonctionnalités et le niveau de protection qu'il offre, Cyber Hawk pourrait consommer des ressources système importantes, entraînant des ralentissements potentiels ou des problèmes de performance sur des appareils plus anciens ou moins puissants.

Coût : Comme de nombreuses solutions de cybersécurité haut de gamme, Cyber Hawk peut avoir un prix que certains utilisateurs trouvent prohibitif, surtout s'ils ont un budget serré ou nécessitent plusieurs licences pour une utilisation professionnelle. Avis collecté par et hébergé sur G2.com.

J'ai trouvé la documentation vraiment perspicace et informative, j'ai pu parcourir la configuration et l'intégration avec d'autres services. Avis collecté par et hébergé sur G2.com.

cela peut être un long processus pour être configuré et intégré avec d'autres applications. Avis collecté par et hébergé sur G2.com.