Ressources Logiciel de sécurité des fichiers en nuage

ArticlesetDiscussionsetRapports pour approfondir vos connaissances sur Logiciel de sécurité des fichiers en nuage

Les pages de ressources sont conçues pour vous donner une vue d'ensemble des informations que nous avons sur des catégories spécifiques. Vous trouverez articles de nos expertsetdiscussions d'utilisateurs comme vousetrapports basés sur des données sectorielles.

Articles Logiciel de sécurité des fichiers en nuage

How To Tell if Your Phone Is Hacked and What To Do

If you’ve noticed your phone acting strangely–apps crashing, battery draining faster than usual, or unfamiliar pop-ups–it’s natural to wonder "is my phone hacked?"

par Holly Landis

What Is Cloud Security? Understanding the Basics of Cloud

When a business decides to move its data into the cloud, there is always the underlying question of security.

par Mara Calvello

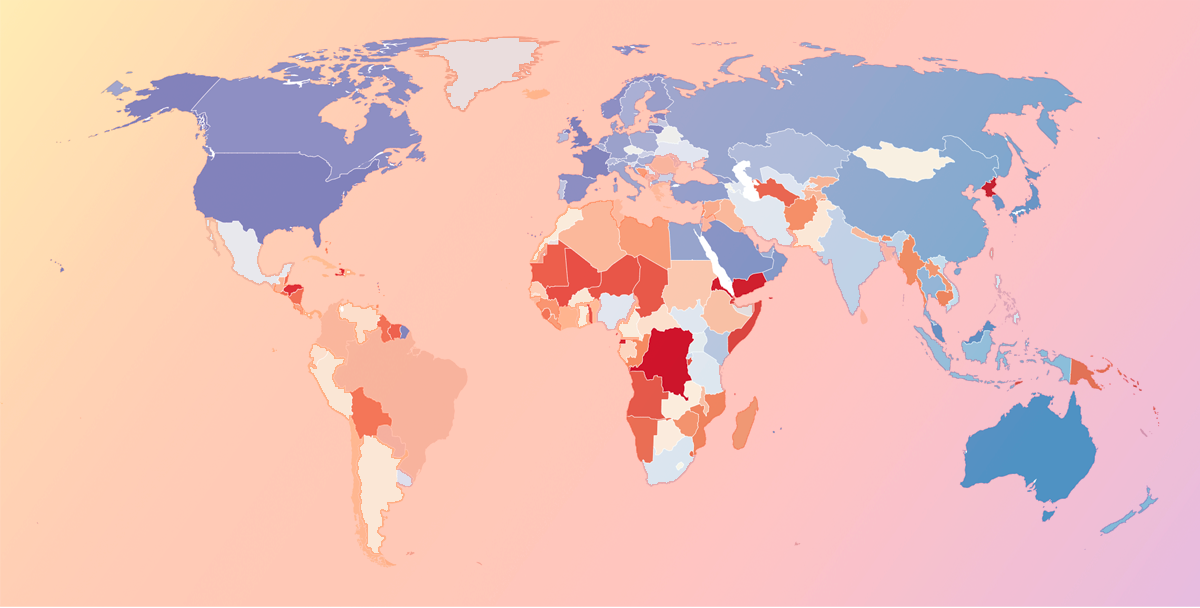

National Cybersecurity and Popular Products Across the World

In a digital age, data security is a top priority, but it can be difficult to know who exactly is responsible for securing sensitive information. While companies may feel they have sufficiently secured their own data, those that utilize SaaS vendors in their business put their sensitive information and business data in the hands of these vendors, who store it in the cloud or on-premises at their location.

There are a number of security considerations and variables a business should keep in mind, especially related to cloud security. But it's helpful to remember one simple question when considering vendors or evaluating current protection efforts: Does the country housing my data care about security?

Countries that do have taken action to protect personal and business data stored in their country or region. Other efforts to protect personal information include enforcing security standards, developing national cybersecurity strategies, and providing public awareness campaigns, among others. Countries that received lower scores have done less to ensure businesses are protecting data and require less transparency between data collectors and individuals.

In a globalized world, servers could be housed in any number of countries other than the one your business or a software vendor operates in. Still, it should be considered a potential red flag if vendors operate out of extremely vulnerable geographical regions.

Every year, the International Telecommunication Union (ITU) releases the results of a worldwide security survey titled the United Nations Global Cybersecurity Index (CGI). The index provides an overall security rating based on a number of factors related to legislative, organizational, technical, capacity building, and international cooperation.

par Aaron Walker

Discussions Logiciel de sécurité des fichiers en nuage

0

Question sur : Microsoft Defender for Cloud Apps

What is Microsoft Defender for Cloud Apps used for?What is Microsoft Defender for Cloud Apps used for?

À un niveau élevé, c'est une solution CASB pour gérer l'informatique fantôme, mais elle possède de nombreuses capacités, y compris certaines DLP et la gestion de posture.

0

Question sur : Avanan Cloud Email Security

What are the different types of email security?What are the different types of email security?

La sécurité des e-mails est cruciale lorsqu'il s'agit de protéger notre confidentialité des données contre les cyberattaques et les violations de sécurité.

Nous pouvons mettre en œuvre plusieurs couches d'améliorations de la sécurité pour préserver les informations sensibles de nos clients.

1. Mise en œuvre de SPF - Le Sender Policy Framework permet efficacement aux propriétaires du domaine de scruter quels serveurs sont autorisés à envoyer des e-mails et de vérifier leur authenticité.

2. Utilitaires de scanner de logiciels malveillants - Il est utile de scanner nos pièces jointes d'e-mails et les liens associés pour détecter les contenus malveillants et suspects afin de les empêcher d'entrer dans notre système.

3. Politiques de filtrage de contenu - Elles sont utilisées lorsque nous devons signaler ou bloquer les e-mails contenant des éléments sensibles et des contextes offensants. Elles sont également utilisées pour préserver nos normes de sécurité et pour prévenir toute fuite de données.

Plusieurs types de mesures de sécurité des e-mails peuvent être mises en œuvre pour se protéger contre diverses menaces. Voici quelques-uns des types les plus courants de sécurité des e-mails :

Antivirus/Anti-malware : Ce type de logiciel de sécurité analyse les e-mails entrants et sortants à la recherche de virus et d'autres logiciels malveillants, tels que les chevaux de Troie, les logiciels espions et les rançongiciels.

Filtres anti-spam : Ces filtres sont utilisés pour bloquer les e-mails indésirables et non sollicités, également connus sous le nom de spam, afin qu'ils n'atteignent pas la boîte de réception. Ils sont conçus pour identifier et bloquer les e-mails au contenu suspect ou provenant d'expéditeurs inconnus.

Filtres de contenu : Ces filtres sont utilisés pour surveiller le contenu des e-mails à la recherche de mots-clés ou de phrases spécifiques pouvant indiquer une menace pour la sécurité, tels que les numéros de carte de crédit, les numéros de sécurité sociale ou d'autres informations sensibles.

Chiffrement : Le chiffrement des e-mails est une mesure de sécurité qui protège la confidentialité des messages en brouillant le contenu du message afin que seul le destinataire prévu puisse le lire.

Authentification : L'authentification des e-mails est le processus de vérification de l'identité de l'expéditeur d'un message électronique. Les méthodes courantes d'authentification des e-mails incluent SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) et DMARC (Domain-based Message Authentication, Reporting and Conformance).

Authentification à deux facteurs (2FA) : La 2FA est une couche de sécurité supplémentaire qui exige des utilisateurs qu'ils fournissent deux formes d'identification pour accéder à leur compte de messagerie, telles qu'un mot de passe et un jeton de sécurité ou une identification biométrique.

En mettant en œuvre une ou plusieurs de ces mesures de sécurité des e-mails, les entreprises peuvent aider à se protéger contre une gamme de menaces basées sur les e-mails, y compris les attaques de phishing, les logiciels malveillants, le spam et les violations de données.

Rapports Logiciel de sécurité des fichiers en nuage

Mid-Market Grid® Report for Cloud File Security

Winter 2025

Rapport G2 : Grid® Report

Grid® Report for Cloud File Security

Winter 2025

Rapport G2 : Grid® Report

Enterprise Grid® Report for Cloud File Security

Winter 2025

Rapport G2 : Grid® Report

Momentum Grid® Report for Cloud File Security

Winter 2025

Rapport G2 : Momentum Grid® Report

Small-Business Grid® Report for Cloud File Security

Winter 2025

Rapport G2 : Grid® Report

Enterprise Grid® Report for Cloud File Security

Fall 2024

Rapport G2 : Grid® Report

Small-Business Grid® Report for Cloud File Security

Fall 2024

Rapport G2 : Grid® Report

Mid-Market Grid® Report for Cloud File Security

Fall 2024

Rapport G2 : Grid® Report

Grid® Report for Cloud File Security

Fall 2024

Rapport G2 : Grid® Report

Momentum Grid® Report for Cloud File Security

Fall 2024

Rapport G2 : Momentum Grid® Report