253 RapidFire Tools Bewertungen

Gesamtbewertungsstimmung für RapidFire Tools

Melden Sie sich an, um die Bewertungsstimmung zu sehen.

Es hilft mir und dem Rest meines Teams, zu identifizieren, welche IT-Sicherheitsanforderungen unsere Organisation befolgen sollte! Bewertung gesammelt von und auf G2.com gehostet.

Keine bestimmten Gegenstände fallen mir ein..... Bewertung gesammelt von und auf G2.com gehostet.

Einfach zu verwenden, einfach zu implementieren, hilft, einen Teil der Last von uns MSPs zu nehmen! Bewertung gesammelt von und auf G2.com gehostet.

Ich habe wirklich nichts Negatives über GRC zu sagen! Bewertung gesammelt von und auf G2.com gehostet.

In der heutigen Ära, in der das Risiko von Cyberkriminalität immens ist, ist die Notwendigkeit von Sicherheitssoftware ein Muss. Solche Softwarelösungen variieren im Preis. Und ich mag Cyber Hawk wegen seines erschwinglichen Preises und der Dienstleistungen, die es zu diesem Preis bietet. Das Beste an der Software ist die Fähigkeit, Active Directory-Protokolle mit hoher Transparenz zu pflegen und anzuzeigen. Bewertung gesammelt von und auf G2.com gehostet.

Nicht viel, seit ich die Software für Level-1-Scans verwendet habe. Aber es gab einige Dienste, die hätten helfen können, aber nicht live gingen. Bewertung gesammelt von und auf G2.com gehostet.

den Agent auf einem Domänencontroller installieren, Informationen für nahezu alle domänenverbundenen Endpunkte mühelos sammeln. Bewertung gesammelt von und auf G2.com gehostet.

Wenn Ihre Umgebung nicht Teil einer Active Directory-Domäne ist, ist mehr Einrichtung erforderlich. Bewertung gesammelt von und auf G2.com gehostet.

Easy mapping of controls to actionable items Bewertung gesammelt von und auf G2.com gehostet.

No discernable dislikes directly with product. I'd like more up to date docs including the integrations Bewertung gesammelt von und auf G2.com gehostet.

Cyber Hawk kann problemlos Änderungen an Active Directory-Protokollen erkennen und bei unbefugtem Zugriff auf das System, sei es unsere Datenbanken, VPNs usw., alarmieren. Dies ermöglicht es unserem DevSecOps-Team, Cyber-Richtlinien klar umzusetzen, einschließlich Änderungen der Dateisystemberechtigungen durch Teammitglieder, und unterstützt auch beim Pen-Testing. Bewertung gesammelt von und auf G2.com gehostet.

Viele Funktionen, die in den geschlossenen Beta-Tests versprochen wurden, sind noch nicht in der Produktion. Ihr Fahrplan ist überladen und die pünktliche Bereitstellung von Funktionen scheint nicht zu gelingen. Bewertung gesammelt von und auf G2.com gehostet.

NDP ermöglicht eine einfache Nutzung, indem es erlaubt, Scans ad-hoc auf den Geräten durchzuführen, die gescannt werden müssen. Diese Ergebnisse werden dann importiert und in einen leicht verständlichen Bericht zusammengeführt, der mit wenig Anpassung für den Kunden bereitgestellt werden kann. Bewertung gesammelt von und auf G2.com gehostet.

Einige der Optionen für die Bereitstellung auf mehreren Geräten scheinen unzuverlässig zu sein. Wenn die Umgebung nicht genau so eingerichtet ist, wie es NDP wünscht, können diese Optionen oft fehlschlagen, was dazu führt, dass entweder jedes Gerät berührt oder verbunden werden muss, das gescannt werden muss. Bewertung gesammelt von und auf G2.com gehostet.

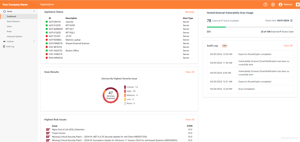

Network Detective Pro ist ein großartiges Werkzeug zur Erstellung von Schwachstellen-Scan-Berichten sowohl für Netzwerke als auch für die Sicherheit. Es kann auch zur Erstellung von DB, PII und noch mehr verwendet werden. Die einfache und benutzerfreundliche GUI erleichtert die Erstellung von Berichten und Vorlagen für Vor-Ort-Besuche. Bewertung gesammelt von und auf G2.com gehostet.

Einrichtung und einfach, aber es erfordert manchmal viel Training und Hilfe vom Support. Einige der Artikel und Tutorials sind immer noch nicht gut genug, um das Werkzeug zu meistern und es optimal zu nutzen. Bewertung gesammelt von und auf G2.com gehostet.

It is extremely thorough in detecting issues either hardware or software based and giving resolution advice. And now with externally hosted scanning, it's an excellent tool back and front. Bewertung gesammelt von und auf G2.com gehostet.

The dashboard could use an update - and external and internal scans could be more unified. Bewertung gesammelt von und auf G2.com gehostet.

Vulscan ist schnell einzurichten.

Vulscan verbessert häufig seine Erkennungsmechanismen.

Vulscan ermöglicht Multi-Tenancy, um eine Aufteilung für mehrere Kunden in einer Oberfläche bereitzustellen. Die Trennung von externen und internen Scannern erleichtert die Planung und Organisation von Schwachstellenscans. Bewertung gesammelt von und auf G2.com gehostet.

Berichterstattung ist bestenfalls fragwürdig. Es gibt keinen einfachen Weg, um Schwachstellen zu überprüfen. Diese gleiche Einschränkung bei der Berichterstattung verhindert das Erstellen von Ausnahmen für Geräte, was schwieriger ist, als es sein sollte.

Die Installation des Erkennungsagenten für einzelne Windows-Geräte erfordert manuelle Eingriffe, und es gibt keine offensichtlichen Optionen für eine stille Installation oder Dokumentation für eine stille Installation zur Massenbereitstellung.

Im Vergleich zu anderen Produkten fehlen Vulscan wesentliche Details zu Schwachstellen in installierten Anwendungen.

Die Schritte zur Behebung sind oft sehr allgemein und beinhalten keine konkreten Maßnahmen. Bewertung gesammelt von und auf G2.com gehostet.